A Anatomia do Perigo: A Fragilidade das Redes Abertas

Conectar-se ao Wi-Fi de um aeroporto sem a devida proteção é um erro crasso que ignora a natureza volátil do tráfego de dados. É um equívoco supor que, por pertencer a uma instituição oficial, a rede seja inerentemente segura. A verdade é que o mercado do cibercrime opera no vácuo da conveniência do usuário comum.

Enquanto a maioria se perde no ruído de verificar e-mails e redes sociais durante a espera do embarque, seus pacotes de dados — contendo credenciais e tokens de sessão — flutuam em um espectro compartilhado. Sem uma camada de abstração, qualquer indivíduo com um adaptador de rede em modo promíscuo pode interceptar sua atividade. O perigo é silencioso.

A solução para essa vulnerabilidade não reside na abstinência digital, mas na aplicação de rigor técnico através de uma VPN (Virtual Private Network). Ela atua como um bisturi que separa o sinal do ruído, garantindo que sua comunicação seja um monólogo privado em uma sala cheia de estranhos. A matemática é indiferente aos seus sentimentos.

Criptografia: A Matemática como Escudo Impenetrável

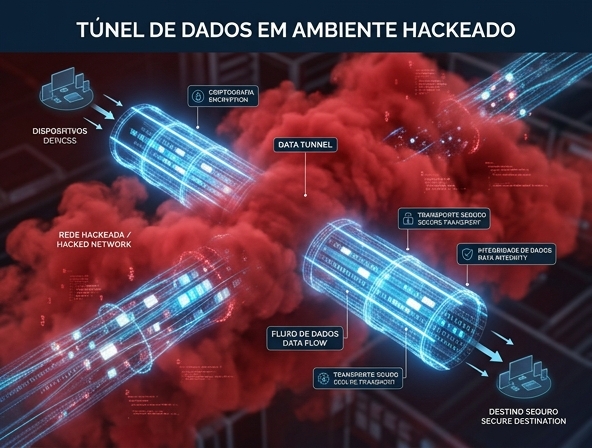

Para compreender a necessidade de uma VPN, é preciso mergulhar na criptografia de dados. Em uma rede Wi-Fi pública, o tráfego muitas vezes segue o protocolo HTTP ou, mesmo em HTTPS, deixa rastros de metadados e requisições DNS expostas. A VPN introduz o conceito de tunelamento criptográfico.

Imagine que seus dados são uma carta. Em uma rede aberta, você está enviando um cartão postal; qualquer pessoa no trajeto pode ler o conteúdo. Ao utilizar uma VPN de alta qualidade, você coloca essa carta dentro de um cofre blindado, que viaja dentro de um túnel subterrâneo exclusivo. O observador externo vê o túnel, mas jamais o conteúdo.

A maioria das VPNs modernas utiliza o padrão AES-256 (Advanced Encryption Standard). Este é o mesmo nível de segurança exigido por agências de inteligência governamentais. Para quebrar uma chave de 256 bits por força bruta, seriam necessários bilhões de anos com a tecnologia atual. A probabilidade de violação é matematicamente desprezível.

O Ataque Man-in-the-Middle: Onde o Observador se Torna o Predador

O cenário mais comum em aeroportos é o ataque conhecido como Man-in-the-Middle (MITM). O atacante posiciona-se entre o seu dispositivo e o roteador do aeroporto, ou cria um “Evil Twin” — um ponto de acesso falso com o mesmo nome da rede oficial. Ao conectar-se, você entrega o controle total do seu tráfego ao invasor.

Neste contexto, o uso de um wi-fi público requer que você proteja seu banco e sua privacidade já. Sem uma VPN, o atacante pode realizar o SSL Stripping, forçando seu navegador a usar versões não criptografadas de sites, capturando senhas em texto puro. O desleixo técnico é o convite para o desastre financeiro.

Uma VPN impede essa interceptação ao criar um canal cifrado antes mesmo que os dados toquem o roteador do aeroporto. Mesmo que você esteja conectado ao Wi-Fi de um criminoso, ele verá apenas um fluxo de dados ilegível. Para o hacker, seu tráfego torna-se ruído estático sem valor comercial.

Protocolos de Tunelamento: A Diferença entre OpenVPN e WireGuard

Nem todas as VPNs são criadas sob os mesmos axiomas de eficiência. O protocolo é o conjunto de instruções que governa como o túnel é construído. O OpenVPN é o padrão da indústria, valorizado por sua robustez e capacidade de atravessar firewalls complexos, embora possa apresentar latência em conexões instáveis.

Por outro lado, o WireGuard representa a vanguarda da engenharia de redes. Com um código muito mais enxuto, ele oferece velocidades superiores e uma troca de chaves mais rápida. Em um ambiente de aeroporto, onde a conexão Wi-Fi pode oscilar, a velocidade de reconexão do WireGuard é um diferencial técnico vital. Escolher o protocolo certo é uma questão de alavancagem de desempenho.

O Perigo do DNS Leak: A Falha Oculta na Sua Privacidade

Muitas ferramentas medíocres prometem proteção, mas falham no gerenciamento das requisições DNS. O DNS (Domain Name System) é o que traduz nomes de sites em endereços IP. Se a sua VPN criptografa o tráfego, mas permite que as requisições DNS passem pelo provedor do aeroporto, sua atividade ainda está sendo monitorada. Isso é conhecido como vazamento de DNS.

Verificar se sua VPN possui proteção contra vazamentos é uma diretriz de execução obrigatória para qualquer profissional que valorize a integridade de seus dados. Enquanto os leigos acreditam estar seguros apenas por verem um ícone de chave, os experientes validam a estanqueidade do túnel. O mercado não perdoa a falsa sensação de segurança.

Consequências Reais: Do Roubo de Identidade ao Phishing Bancário

A exposição em redes públicas é a porta de entrada para vetores de ataque mais sofisticados. Um atacante que captura seus cookies de sessão pode realizar o Session Hijacking, assumindo o controle de suas contas sem precisar da sua senha. Isso é particularmente perigoso para plataformas que não exigem reautenticação constante.

Frequentemente, essa vulnerabilidade é escalada para campanhas de phishing bancário onde você deve decifrar sinais e blindar sua conta já. Ao interceptar sua navegação, o criminoso pode redirecioná-lo para páginas clonadas de forma imperceptível. A teoria é um mapa, mas o prejuízo no terreno é real.

Além disso, dados colhidos em aeroportos alimentam bancos de dados de engenharia social. Informações sobre seu destino, horários e hábitos de navegação são fragmentos de uma identidade que, quando reunidos, permitem ataques direcionados altamente eficazes. A privacidade é o seu ativo mais valioso; trate-a com o rigor de um tesouro.

VPN Grátis: O Oxímoro da Segurança Digital

É um erro pueril acreditar que serviços de VPN gratuitos oferecem proteção real. Na economia digital, se você não paga pelo produto, você é o produto. Manter uma infraestrutura global de servidores e criptografia de ponta exige capital intensivo. Se a empresa não cobra uma assinatura, ela está monetizando seus logs de navegação.

VPNs gratuitas muitas vezes vendem seus dados para corretores de publicidade ou, em casos piores, injetam scripts de rastreamento no seu tráfego. Utilizar essas ferramentas em um aeroporto é trocar um risco visível por uma ameaça insidiosa e persistente. O rigor técnico exige o investimento em provedores com políticas auditadas de “No-Logs”.

Para uma proteção verdadeiramente eficaz, você também deve considerar camadas adicionais de defesa. Implementar a verificação em duas etapas para blindar seu whatsapp agora é uma medida complementar necessária. A segurança é uma cebola, composta por múltiplas camadas de redundância. Confiar em apenas uma ferramenta é negligência.

Diretriz de Execução: Como Operar com Segurança Máxima

Para o profissional que não aceita ruído em sua operação, a conexão em aeroportos deve seguir este protocolo estrito:

- Ative o Kill Switch: Certifique-se de que sua VPN possui a função que corta a internet caso a conexão criptografada caia.

- Utilize Protocolos Modernos: Prefira WireGuard ou OpenVPN (UDP) para o equilíbrio ideal entre segurança e velocidade.

- Desative Conexão Automática: Nunca permita que seu dispositivo se conecte a redes conhecidas ou abertas sem sua intervenção manual.

- Autenticação de Dois Fatores (2FA): Mantenha-a ativa em todos os serviços críticos, preferencialmente via aplicativos de autenticação, não SMS.

Em suma, a VPN não é um acessório de luxo para o viajante moderno, mas um componente fundamental da sua arquitetura de sobrevivência digital. Ignorar a necessidade de criptografia em redes públicas é um flerte desnecessário com a entropia. O mercado recompensa os preparados e descarta os descuidados.

A segurança real reside nos fundamentos. Enquanto a massa busca o próximo “hack” de produtividade, o Arquiteto da Verdade Empírica blinda sua fundação. O custo da proteção é insignificante perto do preço da recuperação de uma identidade sequestrada. A matemática é clara: use VPN ou aceite o risco do caos.