A Anatomia do Engodo: Por que a Intuição Falha Diante do Phishing

O mercado de dados é o laboratório onde o crime se profissionaliza. É um erro crasso supor que o phishing contemporâneo se limita a mensagens mal escritas ou promessas de heranças estrangeiras. O que enfrentamos hoje é uma engenharia de precisão, desenhada para explorar a inércia cognitiva do usuário médio.

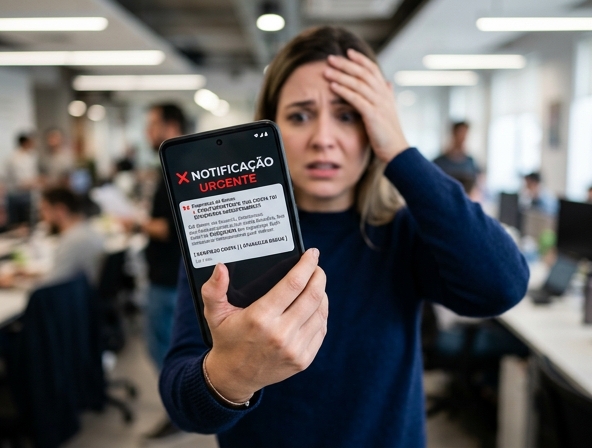

Enquanto a maioria se perde no ruído das métricas de conveniência, a estrutura real da fraude reside na manipulação da urgência. O objetivo é simples: suspender sua capacidade analítica através do medo. Um aviso de “conta bloqueada” não é um comunicado; é um gatilho biológico para forçar uma ação impensada.

Neste artigo, abandonaremos o entusiasmo ingênuo por “dicas de segurança” e mergulharemos nos axiomas técnicos que definem um e-mail de phishing bancário. A teoria é um mapa, mas o mercado da fraude é o terreno. Eu prefiro quem sabe ler o terreno.

Para aqueles que buscam uma camada extra de proteção contra vulnerabilidades sistêmicas, compreender como um antivirus pago ou grátis opera é o primeiro passo para construir uma defesa técnica sólida. A segurança não é um produto, mas um processo de vigilância constante.

Sinal Vermelho 1: A Discrepância Semântica e Técnica do Remetente

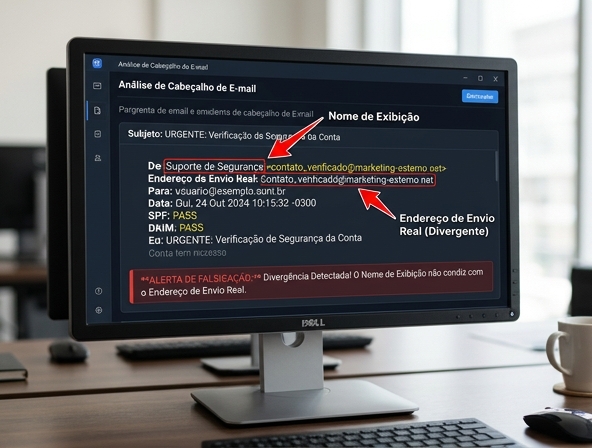

O primeiro ponto de falha em qualquer estratégia de ataque reside na identidade. No entanto, o remetente que você vê na sua caixa de entrada é, frequentemente, uma máscara. No protocolo SMTP, existe uma distinção crucial entre o Envelope From e o Header From.

Criminosos utilizam técnicas de spoofing para alterar o nome de exibição, fazendo com que o e-mail pareça vir de “Banco Digital X”. Contudo, a análise do cabeçalho revela a entropia do sistema. Se o endereço real por trás do pseudônimo for uma sequência aleatória ou um domínio não relacionado ao banco, o sinal de fraude é absoluto.

Instituições financeiras operam sob domínios proprietários rígidos. Elas não utilizam serviços de e-mail genéricos como Gmail ou Outlook para comunicações oficiais de segurança. A verificação do domínio não é uma sugestão; é uma obrigação do observador rigoroso. A matemática da autenticidade é indiferente ao seu senso de urgência.

- Verifique o domínio: Passe o mouse sobre o nome do remetente para ver o endereço real.

- Analise o subdomínio: “seguranca.banco.com” é diferente de “banco.seguranca-login.com”.

- SPF e DKIM: Verifique, nos detalhes do e-mail, se ele passou nas validações de autenticidade técnica.

Sinal Vermelho 2: A Anatomia do Link Camuflado e a Ilusão do HTTPS

Um dos mitos mais persistentes e perigosos é que o “cadeado verde” ou o protocolo HTTPS garante a legitimidade de um site. É um equívoco perigoso. O HTTPS garante apenas que a conexão é criptografada, não que o destinatário é honesto. Criminosos podem, e frequentemente o fazem, obter certificados SSL para seus domínios fraudulentos.

O ataque de phishing clássico utiliza a técnica de Punycode ou ataques homográficos, onde caracteres de alfabetos diferentes, mas visualmente idênticos, são usados para registrar domínios falsos. O que parece ser “banco.com.br” pode conter um caractere cirílico imperceptível ao olho destreinado, mas totalmente distinto para o servidor DNS.

Antes de qualquer interação, o procedimento operacional padrão exige o “hovering”: posicionar o cursor sobre o botão ou link sem clicar. A URL de destino aparecerá no canto inferior do navegador. Se o destino não for exatamente o portal oficial da instituição, a conexão deve ser interrompida imediatamente.

Muitas vezes, esses links levam a páginas que tentam capturar credenciais salvas. Se você possui o hábito de delegar sua segurança à memória do browser, entenda que salvar senha no navegador é um erro que pode entregar seus dados de forma passiva aos atacantes. A conveniência é, quase sempre, a antítese da segurança.

Sinal Vermelho 3: O Gatilho da Urgência e o Ruído Linguístico

A linguagem utilizada em e-mails de phishing não é acidental. Ela é projetada para induzir um estado de alerta adrenalínico. Termos como “imediato”, “bloqueio irreversível”, “tentativa de invasão detectada” e “expira em 30 minutos” são ferramentas de manipulação psicológica, não protocolos de comunicação bancária.

Bancos operam sob processos regulatórios e burocráticos. Eles raramente solicitam atualizações de segurança críticas via e-mail com links diretos para login. O método padrão de uma instituição séria é informar a existência de uma mensagem em seu Internet Banking ou aplicativo oficial, orientando o usuário a acessar o canal por conta própria.

Além da urgência, observe o rigor gramatical. Instituições de grande porte possuem departamentos inteiros de redação e compliance. Erros de concordância, falta de padronização visual ou saudações genéricas como “Prezado Cliente” — em vez do seu nome completo — indicam uma operação de escala, focada em capturar a massa através do volume, não da precisão.

Protocolos de Defesa Além da Intuição

A confiança é uma vulnerabilidade que não pode ser corrigida com software, mas o impacto de sua exploração pode ser mitigado. A implementação de uma camada de segurança multicamadas é a única resposta racional ao cenário de ameaças atual. Se o atacante obtém sua senha, a estrutura de defesa deve impedir o acesso através de outros fatores.

A utilização de tokens físicos ou aplicativos de autenticação é fundamental. Depender exclusivamente de SMS para códigos de segurança é expor-se ao SIM Swapping, uma técnica de interceptação de sinal telefônico. O rigor técnico exige que você busque a verificação em duas etapas em todos os serviços críticos, não apenas no banco.

Outro ponto cego comum é a rede por onde os dados trafegam. Acessar contas bancárias em redes não controladas é um convite ao desastre. Se você costuma operar em cafés ou aeroportos, entenda os riscos inerentes ao wi-fi público e como ele pode ser o vetor para ataques de Man-in-the-Middle, onde o atacante intercepta sua comunicação antes mesmo de ela chegar ao servidor do banco.

Checklist de Verificação Empírica

- Origem: O domínio do remetente é idêntico ao site oficial?

- Destino: O link para o qual o cursor aponta é seguro e oficial?

- Tom: Há uma tentativa deliberada de gerar pânico ou urgência?

- Privacidade: O e-mail solicita dados sensíveis como senha, CVV ou assinatura eletrônica?

Diretriz de Execução

A segurança digital não reside em ferramentas milagrosas, mas na disciplina de duvidar da interface. O e-mail é um vetor de baixa confiabilidade por natureza. A regra de ouro é simples: nunca utilize o canal fornecido pelo suposto problema para buscar a solução.

Se receber um alerta, feche o e-mail, abra seu navegador, digite manualmente o endereço do seu banco e verifique o centro de mensagens. Se a urgência for real, ela estará lá. Caso contrário, você acaba de observar o ruído sendo filtrado pela lógica.

A ignorância técnica tem um custo, e no mercado financeiro, esse custo é debitado diretamente da sua conta. Eduque sua percepção, implemente camadas de autenticação e nunca, sob hipótese alguma, permita que a pressa dite suas ações digitais. A matemática da proteção é rigorosa; sua execução também deve ser.

0 comentário em “Phishing Bancário: Decifre Sinais e Blinde sua Conta Já!”