A Arquitetura da Vulnerabilidade e a Ilusão de Segurança

É um erro crasso supor que a tecnologia, por si só, é uma barreira intransponível contra a malícia humana. No cenário digital contemporâneo, a Verificação em Duas Etapas não é um luxo opcional, mas um axioma fundamental da sobrevivência de dados. A maioria dos usuários opera sob uma falsa sensação de segurança, acreditando que uma senha simples ou o código SMS enviado pela operadora são suficientes. A matemática da fraude é indiferente aos seus sentimentos.

Enquanto a maioria se perde no ruído das métricas de vaidade e interações fúteis, a estrutura real da segurança digital reside na redundância. O WhatsApp, sendo a artéria principal da comunicação moderna, tornou-se o alvo preferencial de vetores de ataque que exploram a fragilidade humana. O sequestro de contas não ocorre por falhas complexas de criptografia, mas por brechas na lógica de autenticação básica. O mercado é o laboratório onde a ingenuidade é punida com a perda de identidade.

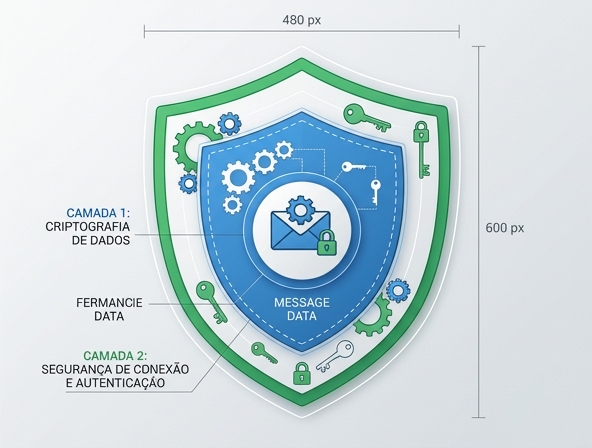

Para mitigar a entropia das ameaças digitais, o protocolo de segurança em camadas surge como a solução técnica definitiva. A Verificação em Duas Etapas — ou autenticação de dois fatores (2FA) — introduz uma barreira de conhecimento sobre uma barreira de posse. Sem essa camada, você não possui uma conta; você apenas a aluga temporariamente do próximo invasor. A ignorância técnica é o combustível da engenharia social.

O Fenômeno da Clonagem: Por que o SMS Não é Suficiente

A autenticação baseada exclusivamente em SMS é um vestígio de uma era tecnológica menos hostil e tecnicamente defasada. O protocolo SS7, que governa as comunicações celulares, possui vulnerabilidades conhecidas que permitem a interceptação de mensagens por atores estatais ou criminosos sofisticados. Além disso, a prática do SIM Swap — onde o atacante assume o controle do seu número de telefone junto à operadora — torna o SMS um ponto único de falha. A confiança cega em um único fator é um convite ao caos.

Quando um criminoso tenta registrar seu WhatsApp em um novo dispositivo, o sistema solicita o código de seis dígitos enviado via SMS. Se o atacante obtiver esse código através de engenharia social ou interceptação técnica, a conta é comprometida instantaneamente. É aqui que a Verificação em Duas Etapas atua como um bisturi cirúrgico na prevenção do crime. Ela exige um PIN secundário, definido por você, que nunca trafega pelas redes de telefonia. A redundância é a mãe da estabilidade.

É fundamental compreender que o erro humano é a maior variável de risco em qualquer sistema. Muitas vezes, o próprio usuário entrega o acesso ao ser induzido a compartilhar códigos de segurança em cenários fictícios de suporte técnico. Ao negligenciar as configurações de privacidade, você expõe sua superfície de ataque de forma desnecessária. Muitas vezes, salvar senhas no navegador é o erro que entrega seus dados antes mesmo de você perceber o vazamento.

A Lógica do PIN: A Segunda Camada de Defesa

O PIN da Verificação em Duas Etapas funciona como um segredo criptográfico persistente na memória do servidor do aplicativo, vinculado à sua identidade digital. Ao contrário do código SMS, que é efêmero e volátil, o PIN é estático e exige que o atacante possua uma informação que não pode ser interceptada remotamente. Esta é a transição do “algo que você tem” (o celular) para o “algo que você sabe” (o PIN). O rigor técnico exige ambos.

O WhatsApp solicita periodicamente a inserção deste PIN para garantir que a memória do usuário permaneça fresca e que o acesso ainda seja legítimo. Esse incômodo pedagógico é necessário. Em sistemas complexos, a fricção é, muitas vezes, uma característica de segurança, não um defeito de design. Aqueles que buscam a conveniência absoluta em detrimento do rigor técnico acabam pagando o preço na moeda da privacidade perdida.

Além do PIN, o sistema permite a vinculação de um endereço de e-mail para recuperação. Este e-mail deve, obrigatoriamente, estar protegido por sua própria camada de autenticação multifatorial. De nada adianta trancar a porta principal se a chave reserva está sob o tapete de uma conta de e-mail vulnerável. A segurança é uma cadeia; ela é tão forte quanto seu elo mais fraco. A displicência é um luxo que o ambiente digital não tolera.

Tutorial de Implementação: Blindagem Técnica Passo a Passo

Para aqueles que desejam sair da zona de risco e entrar no território da segurança empírica, a configuração é direta, embora exija atenção aos detalhes. Siga estes procedimentos com rigor:

- Abra o WhatsApp e acesse o menu de “Configurações” (ou “Ajustes”).

- Navegue até a seção “Conta”, onde reside a arquitetura de acesso do usuário.

- Selecione “Confirmação em duas etapas”.

- Toque em “Ativar” e defina um PIN de seis dígitos. Evite sequências óbvias como “123456” ou datas de nascimento. A previsibilidade é a aliada do invasor.

- Insira um endereço de e-mail válido. Este passo é vital para a recuperação em caso de esquecimento do PIN.

- Confirme as informações e finalize o processo.

Após a ativação, sua conta possuirá um nível de defesa superior à vasta maioria dos usuários. Se você utiliza ferramentas de automação, como o WhatsApp Gemini para escalar seu bot inteligente, essa camada de segurança é ainda mais crítica para proteger a integridade da sua operação e dos dados dos seus clientes. A escala amplia não apenas os lucros, mas também os riscos.

Lembre-se: o WhatsApp nunca solicitará seu PIN por telefone, SMS ou e-mail de suporte. Qualquer solicitação nesse sentido é uma tentativa de fraude. O desdém por essas tentativas deve ser absoluto. No mercado da informação, a desconfiança é uma ferramenta de preservação de ativos.

Engenharia Social: O Ataque à Mente Humana

Mesmo com a Verificação em Duas Etapas ativa, o atacante tentará contornar o sistema através da manipulação psicológica. O roteiro é quase sempre o mesmo: uma urgência fabricada, uma promessa de benefício ou um alerta de segurança falso. Eles buscam o seu “Sim” para o que deveria ser um “Não” categórico. Entenda que a técnica de engenharia social é o hack da mente, o sistema operacional mais antigo e falho da história.

Ao validar qualquer interação suspeita, pense como um analista de dados: onde está a prova empírica dessa necessidade? Por que o protocolo padrão está sendo ignorado? Se você trabalha com criação de conteúdo ou roteiros, já deve saber que validar seu roteiro do storyboard ao prompt com IA exige precisão; a mesma precisão deve ser aplicada ao validar quem está do outro lado da tela. A validação é o antídoto da fraude.

Manter a calma sob pressão é uma habilidade técnica. Os atacantes utilizam a urgência para desativar o córtex pré-frontal da vítima, induzindo a erros lógicos simples. No momento em que você se sente pressionado a fornecer um código, é exatamente o momento em que deve encerrar a comunicação. O silêncio é uma resposta defensiva extremamente eficiente. A teoria da informação nos ensina que o ruído excessivo geralmente oculta uma intenção maliciosa.

Manutenção da Higiene Digital e Conclusão

A segurança não é um estado estático, mas um processo contínuo de vigilância e atualização. Além da Verificação em Duas Etapas, outras práticas devem compor seu ecossistema de defesa. Revise periodicamente os “Aparelhos Conectados” nas configurações do WhatsApp. Qualquer sessão ativa que você não reconheça deve ser encerrada imediatamente. O monitoramento de logs é a única forma de garantir a integridade do sistema.

Adicionalmente, considere o uso de biometria (FaceID ou impressão digital) para abrir o aplicativo. Isso impede o acesso físico não autorizado, uma camada de proteção importante para quem transita em espaços públicos ou compartilha dispositivos. Se você é cauteloso ao ponto de buscar um antivirus pago ou grátis para decifrar a verdade técnica no seu PC, deve aplicar o mesmo rigor ao dispositivo que carrega no bolso 24 horas por dia.

Em última análise, a Verificação em Duas Etapas é o divisor de águas entre o profissional e o amador na rede. O amador confia na sorte; o profissional confia na estrutura. Não espere pelo incidente para validar sua defesa. O custo da prevenção é ínfimo comparado ao preço da recuperação de dados sequestrados e da reputação manchada. O mercado é um juiz severo para os negligentes.

Diretriz de Execução:

- Ative a Verificação em Duas Etapas nos próximos 5 minutos.

- Use um e-mail com autenticação multifatorial (MFA) como backup.

- Desconfie de qualquer contato solicitando códigos de segurança.

- Realize uma auditoria mensal em seus aparelhos conectados.

A segurança é uma disciplina, não um software. Aplique-a ou aceite as consequências da entropia digital. A escolha, como sempre, é um axioma da sua própria diligência.